-

CC攻击黑帽网站:如何防御CC攻击?大家都有这样的经历,就是在访问论坛时,如果这个论坛比较大,访问的人比较多,打开页面的速度会比较慢,访问的人越多,论坛的页面越多,数据库压力就越大,被访问的频率也...发布时间:2022年04月08日立即查看

CC攻击黑帽网站:如何防御CC攻击?大家都有这样的经历,就是在访问论坛时,如果这个论坛比较大,访问的人比较多,打开页面的速度会比较慢,访问的人越多,论坛的页面越多,数据库压力就越大,被访问的频率也...发布时间:2022年04月08日立即查看 -

站群软件2022年最新的黑帽SEO站群技术汇总今天黑帽百科就给大家讲讲2022年最新的黑帽seo站群技术。什么是站群建设?站群可以简单的理解为“一群网站”或者一堆网站,或者又叫很多网站,并不是一个网站单纯的...发布时间:2022年04月08日立即查看

站群软件2022年最新的黑帽SEO站群技术汇总今天黑帽百科就给大家讲讲2022年最新的黑帽seo站群技术。什么是站群建设?站群可以简单的理解为“一群网站”或者一堆网站,或者又叫很多网站,并不是一个网站单纯的...发布时间:2022年04月08日立即查看 -

SQL注入SQL注入语句 下sql注入语句 上 https://www.heimao.wiki/2021/12/56162/ and0<>(selecttop1namefrom...发布时间:2022年04月08日立即查看

SQL注入SQL注入语句 下sql注入语句 上 https://www.heimao.wiki/2021/12/56162/ and0<>(selecttop1namefrom...发布时间:2022年04月08日立即查看 -

入侵资料webshell排名:getShell思路总结一.getShell是什么利用漏洞获取一定的服务器权限就是getshell,如果是web漏洞就叫webshell,还有别的shell,ftp、sql、3899、...发布时间:2022年04月08日立即查看

入侵资料webshell排名:getShell思路总结一.getShell是什么利用漏洞获取一定的服务器权限就是getshell,如果是web漏洞就叫webshell,还有别的shell,ftp、sql、3899、...发布时间:2022年04月08日立即查看 -

常见漏洞网站WEB常见10大安全漏洞及解决方案1. SQL注入 安全等级★★★★★几乎每一个网站后台开发人员都听到的一个词,并且都很敏感,但是不知道是什么原因造成的很多程序员却在实际开发过程中经常忽视这个问...发布时间:2022年04月08日立即查看

常见漏洞网站WEB常见10大安全漏洞及解决方案1. SQL注入 安全等级★★★★★几乎每一个网站后台开发人员都听到的一个词,并且都很敏感,但是不知道是什么原因造成的很多程序员却在实际开发过程中经常忽视这个问...发布时间:2022年04月08日立即查看 -

站群软件 站群优化怎么防被百度识别(站群优化防K教程)?站群优化怎么避免被百度识别1、域名站群在域名上的关键在于选择老域名,而不是去注册全新的域名。我在尝试的几个用站群软件维护的网站中,流量好的几个站都是自己曾经做过...发布时间:2022年04月08日立即查看

站群软件 站群优化怎么防被百度识别(站群优化防K教程)?站群优化怎么避免被百度识别1、域名站群在域名上的关键在于选择老域名,而不是去注册全新的域名。我在尝试的几个用站群软件维护的网站中,流量好的几个站都是自己曾经做过...发布时间:2022年04月08日立即查看 -

SQL注入SQL 注入原理参考:http://www.cnblogs.com/rush/archive/2011/12/31/2309203.html SQL Injection:就是通...发布时间:2022年04月08日立即查看

SQL注入SQL 注入原理参考:http://www.cnblogs.com/rush/archive/2011/12/31/2309203.html SQL Injection:就是通...发布时间:2022年04月08日立即查看 -

-

常见漏洞网站被黑解决方案:如何自查网站是否被黑?网站被黑表明网站安全存在严重问题或漏洞。网站被黑首先牵扯到的就是网站的开发语言,包括了代码语言,以及数据库语言,目前大多数网站都是使用的ASP、PHP、JAVA...发布时间:2022年03月11日立即查看

常见漏洞网站被黑解决方案:如何自查网站是否被黑?网站被黑表明网站安全存在严重问题或漏洞。网站被黑首先牵扯到的就是网站的开发语言,包括了代码语言,以及数据库语言,目前大多数网站都是使用的ASP、PHP、JAVA...发布时间:2022年03月11日立即查看 -

站群软件站群快速排名教程:站群优化方案跟教程站群优化方案一、网站信息基本情况1、域名信息:域名期限、域名历史、备案信息。2、网站结构:是否改过版,网站结构美观度如何。3、网站基本信息:PR、快照、百度收录...发布时间:2022年01月04日立即查看

站群软件站群快速排名教程:站群优化方案跟教程站群优化方案一、网站信息基本情况1、域名信息:域名期限、域名历史、备案信息。2、网站结构:是否改过版,网站结构美观度如何。3、网站基本信息:PR、快照、百度收录...发布时间:2022年01月04日立即查看 -

站群软件做站群还有用吗做站群还有用吗 我在上一年做SEO时候测试了一段时间站群,虽然做得一般,不过有些地方觉得可以跟大家分享下。 下面所提到的方法目前大部分已经不太适用,只是提供...发布时间:2021年12月29日立即查看

站群软件做站群还有用吗做站群还有用吗 我在上一年做SEO时候测试了一段时间站群,虽然做得一般,不过有些地方觉得可以跟大家分享下。 下面所提到的方法目前大部分已经不太适用,只是提供...发布时间:2021年12月29日立即查看 -

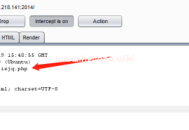

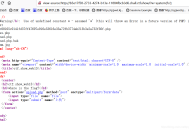

入侵资料手工注入基本思路信息泄露手工注入2|0渗透思路1. 返回包信息中泄露重要目录(1)访问http://112.44.218.141:2014是一个空白页面,开始想到的就是查看ro...发布时间:2021年12月24日立即查看

入侵资料手工注入基本思路信息泄露手工注入2|0渗透思路1. 返回包信息中泄露重要目录(1)访问http://112.44.218.141:2014是一个空白页面,开始想到的就是查看ro...发布时间:2021年12月24日立即查看 -

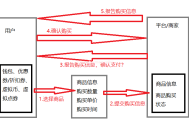

漏洞检测支付逻辑漏洞详解参考文章挖洞技巧:支付漏洞之总结本片文章仅供学习使用,切勿触犯法律!概述总结一、漏洞介绍所有涉及购买、支付等方面的功能处就有可能存在支付漏洞。二、漏洞原理一般支...发布时间:2021年12月24日立即查看

漏洞检测支付逻辑漏洞详解参考文章挖洞技巧:支付漏洞之总结本片文章仅供学习使用,切勿触犯法律!概述总结一、漏洞介绍所有涉及购买、支付等方面的功能处就有可能存在支付漏洞。二、漏洞原理一般支...发布时间:2021年12月24日立即查看 -

常见漏洞漏洞检测:支付漏洞之总结支付漏洞一直以来就是是高风险,对企业来说危害很大,对用户来说同样危害也大。就比如我用他人账户进行消费,这也属于支付漏洞中的越权问题。那么支付漏洞一般存在在哪些方...发布时间:2021年12月24日立即查看

常见漏洞漏洞检测:支付漏洞之总结支付漏洞一直以来就是是高风险,对企业来说危害很大,对用户来说同样危害也大。就比如我用他人账户进行消费,这也属于支付漏洞中的越权问题。那么支付漏洞一般存在在哪些方...发布时间:2021年12月24日立即查看 -

入侵资料网站入侵:如何绕过URL限制大家对URL任意跳转都肯定了解,也知道他的危害,这里我就不细说了,过~大家遇到的肯定都是很多基于这样的跳转格式:http://www.xxx.xxx/xxx?x...发布时间:2021年12月24日立即查看

入侵资料网站入侵:如何绕过URL限制大家对URL任意跳转都肯定了解,也知道他的危害,这里我就不细说了,过~大家遇到的肯定都是很多基于这样的跳转格式:http://www.xxx.xxx/xxx?x...发布时间:2021年12月24日立即查看 -

CC攻击DDoS免费防御:谈谈攻击及防御一、DDoS的概念1.什么是“DDoS”?DDoS:Distributed Denial of Service(分布式拒绝服务)攻击指借助于客户/服务器技术,将...发布时间:2021年12月24日立即查看

CC攻击DDoS免费防御:谈谈攻击及防御一、DDoS的概念1.什么是“DDoS”?DDoS:Distributed Denial of Service(分布式拒绝服务)攻击指借助于客户/服务器技术,将...发布时间:2021年12月24日立即查看 -

漏洞检测upload漏洞挖掘1.)upload上传点挖掘2.)编辑器挖掘–>即如果系统用了典型类型的编辑器时,可以利用编辑器的nday进行挖掘编辑器两种情况①不需要后台验证-->...发布时间:2021年12月24日立即查看

漏洞检测upload漏洞挖掘1.)upload上传点挖掘2.)编辑器挖掘–>即如果系统用了典型类型的编辑器时,可以利用编辑器的nday进行挖掘编辑器两种情况①不需要后台验证-->...发布时间:2021年12月24日立即查看 -

漏洞检测网站漏洞检测:upload 上传漏洞一.upload上传绕过后缀检验绕过1.黑名单检测绕过1.)上传文件重命名#由于只有后缀是可控的 所以常见的后缀为php中 php2,php3,php4,p...发布时间:2021年12月24日立即查看

漏洞检测网站漏洞检测:upload 上传漏洞一.upload上传绕过后缀检验绕过1.黑名单检测绕过1.)上传文件重命名#由于只有后缀是可控的 所以常见的后缀为php中 php2,php3,php4,p...发布时间:2021年12月24日立即查看 -

CC攻击DDos、CC攻击原理、方法与防护【DDos攻击原理】DDoS 攻击是定义为 “分布式拒绝服务攻击(Distributed Denial of Service Attack)”。本教程介绍了什么...发布时间:2021年12月21日立即查看

CC攻击DDos、CC攻击原理、方法与防护【DDos攻击原理】DDoS 攻击是定义为 “分布式拒绝服务攻击(Distributed Denial of Service Attack)”。本教程介绍了什么...发布时间:2021年12月21日立即查看 -

CC攻击DDoS攻击和CC攻击有啥区别?什么是DDoS攻击?DDoS攻击就是分布式的拒绝服务攻击,DDoS攻击手段是在传统的DoS攻击(拒绝服务攻击)基础之上产生的一类攻击方式。单一的DoS攻击一般是...发布时间:2021年12月21日立即查看

CC攻击DDoS攻击和CC攻击有啥区别?什么是DDoS攻击?DDoS攻击就是分布式的拒绝服务攻击,DDoS攻击手段是在传统的DoS攻击(拒绝服务攻击)基础之上产生的一类攻击方式。单一的DoS攻击一般是...发布时间:2021年12月21日立即查看

站点信息

标签列表

网站分类

友情链接